在計算機網絡的學習中,抓取與分析數據包是理解網絡協議、排查故障的關鍵技能。本實驗基于Wireshark工具,介紹了數據包抓取與分析的基本方法,幫助用戶掌握網絡流量監控的核心技術。實驗內容包括以下部分:

1. Wireshark簡介

Wireshark是一款開源的網絡協議分析工具,支持多種操作系統,能夠實時捕獲并詳細解析網絡數據包。它廣泛應用于網絡教學、安全審計和性能優化等領域。用戶通過圖形界面可直觀查看數據包的各個層次,如以太網幀、IP包、TCP/UDP段等。

2. 實驗環境搭建

確保計算機安裝了Wireshark軟件(可從官網免費下載)。實驗前,關閉不必要的網絡應用以減少干擾,并確保擁有管理員權限以啟動數據包捕獲。建議在局域網環境中進行,例如連接校園網或本地路由器,以便捕獲多樣化的流量。

3. 數據包捕獲操作

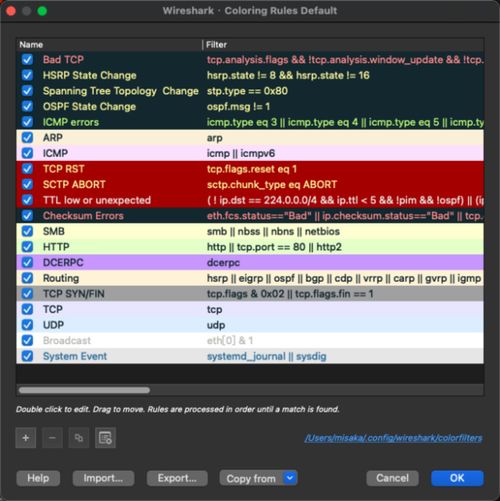

啟動Wireshark后,選擇正確的網絡接口(如以太網或Wi-Fi適配器),點擊“開始”按鈕即可捕獲數據包。捕獲過程中,Wireshark會實時顯示數據包列表,包括源/目的IP地址、協議類型和時間戳。用戶可通過過濾器(如“tcp”或“ip.addr == 192.168.1.1”)精確定位目標流量,避免信息過載。

4. 數據包分析步驟

捕獲數據包后,重點分析其結構:

- 幀頭信息:查看物理層細節,如幀長度和捕獲時間。

- 網絡層:解析IP包,關注源/目的IP、TTL和協議類型。

- 傳輸層:分析TCP或UDP段,檢查端口號、序列號和標志位(如SYN、ACK)。

- 應用層:若為HTTP或DNS協議,可查看具體請求和響應內容。

通過右鍵點擊數據包,選擇“跟蹤流”功能,可重構會話過程,例如觀察TCP三次握手或HTTP文件傳輸。

- 常見問題與技巧

- 過濾器的使用:熟練掌握顯示過濾器(如“http”或“dns”)和捕獲過濾器,提高分析效率。

- 保存與導出:實驗完成后,將捕獲文件保存為.pcap格式,便于后續復習或報告撰寫。

- 安全注意事項:在公共網絡中捕獲數據包時,需遵守法律法規,避免侵犯他人隱私。

6. 實驗總結

本實驗通過Wireshark的實踐操作,強化了對OSI/TCP模型的理解。學生應能獨立捕獲并分析常見協議數據包,識別網絡異常(如丟包或惡意流量)。建議結合理論課程,進一步探索高級功能,如統計工具和腳本自動化,以提升網絡診斷能力。

通過本實驗,學生可將抽象的網絡協議轉化為直觀數據,為后續網絡工程與安全學習奠定堅實基礎。